Key-Logging-Malwares sind Programme, die darauf abzielen, die Software eines Computers mit dem Ziel zu erreichen, Passwörter zu erhalten, indem sie die Tastatureingaben eines Benutzers registrieren und dann die erhaltenen Daten an den Besitzer der Malware senden. Key Logging Malwares haben auch andere Funktionen, wie zum Beispiel: Kreditkartennummern, E-Mails, Chats und Einschalten von Webcams und Mikrofonen. Dies geschieht in der Regel verdeckt, dh die Malware wurde von Ihnen unter dem Vorwand, ein vertrauenswürdiges Programm zu sein, auf Ihrem Computer installiert. In diesem How-To erfahren Sie, wie Sie eine Keylogger-Malware entfernen und wie Sie verhindern können, dass sie in Zukunft auf Ihrem Computer installiert wird.

Erster Teil von Drei:

Identifizieren von Keylogging-Malware auf Ihrem Computer

-

1 Stellen Sie fest, ob Ihr Computer tatsächlich einer Keylogging-Malware unterliegt. Beginnen Sie mit einigen Sondierungsfragen:

1 Stellen Sie fest, ob Ihr Computer tatsächlich einer Keylogging-Malware unterliegt. Beginnen Sie mit einigen Sondierungsfragen: - Wurden Ihre Kontokennwörter kompromittiert?

- Wurden einige Ihrer Kontopasswörter kompromittiert, auch nachdem Sie Ihr Passwort mehrmals geändert haben?

- Haben Sie eine Leistungsabnahme Ihres Computers festgestellt, die nicht durch andere mögliche Faktoren erklärt wurde?

- Wurde Ihre Webcam ohne Ihr Zutun oder ohne Verwendung einer Software vom Typ Gesichtszeit (z. B. Skype) eingeschaltet?

-

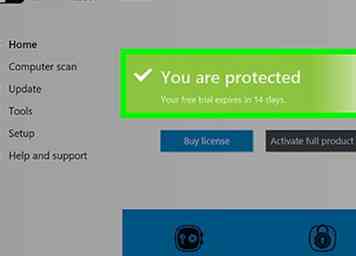

2 Wenn Sie eine der Fragen in Schritt 1 mit "Ja" beantwortet haben, ist es sehr wahrscheinlich, dass Sie eine Keylogging-Malware auf Ihrem Computer installiert haben. Um eine Keylogging-Malware zu identifizieren, haben Sie einige Optionen. Eine weniger intuitive Wahl wäre, ein Spyware- oder Keylogger-Detektor-Programm herunterzuladen. Zum Beispiel hier eine Liste von Diensten mit Download-Links: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .

2 Wenn Sie eine der Fragen in Schritt 1 mit "Ja" beantwortet haben, ist es sehr wahrscheinlich, dass Sie eine Keylogging-Malware auf Ihrem Computer installiert haben. Um eine Keylogging-Malware zu identifizieren, haben Sie einige Optionen. Eine weniger intuitive Wahl wäre, ein Spyware- oder Keylogger-Detektor-Programm herunterzuladen. Zum Beispiel hier eine Liste von Diensten mit Download-Links: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads . - Hinweis: Wenn Sie ein sehr einfaches Passwort verwenden oder Passwörter mit einer anderen Person teilen, haben Sie möglicherweise keine Malware-Probleme (dies wird weiter unten unter Präventivmaßnahmen diskutiert).

-

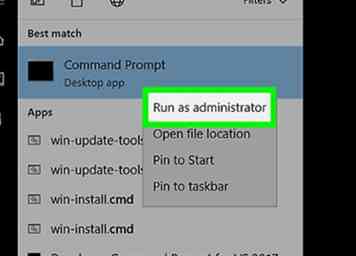

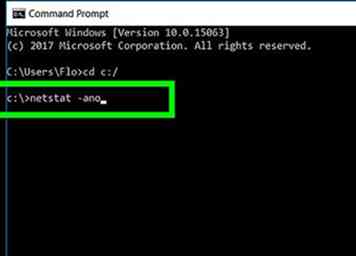

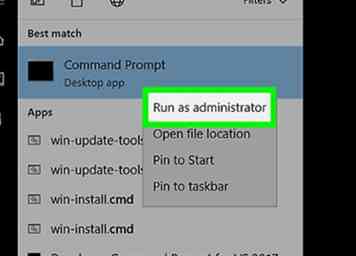

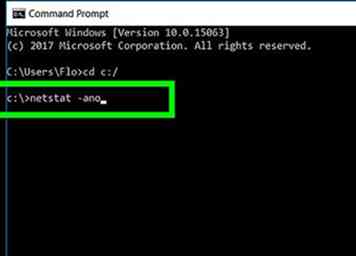

3 Für einen gründlicheren Ansatz, identifizieren Sie eine Keylogging-Malware mit der "Netstat" -Methode. Um dies zu tun, müssen Sie Ihre Eingabeaufforderung als Administrator ausführen.

3 Für einen gründlicheren Ansatz, identifizieren Sie eine Keylogging-Malware mit der "Netstat" -Methode. Um dies zu tun, müssen Sie Ihre Eingabeaufforderung als Administrator ausführen. - Verwenden Sie auf einem Windows 8-Computer den Hotkey "Fenster" + S. Dies öffnet Ihren Suchreiter auf der rechten Seite.

- Geben Sie "cmd" in die Abfrage ein.

- Klicken Sie mit der linken Maustaste auf CMD, und führen Sie als Administrator aus.

-

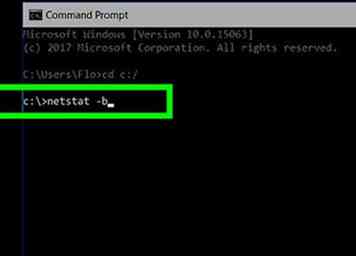

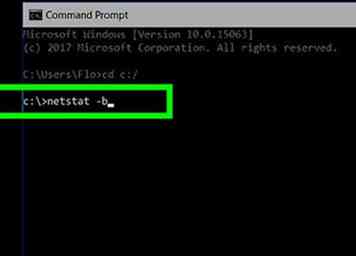

4 Wie Sie sehen können, befinden Sie sich derzeit im C:\ WINDOWS \ system32> Verzeichnis. Sie müssen Ihr aktuelles Arbeitsverzeichnis in Ihr C: \ root-Verzeichnis ändern und Ihre aktuellen laufenden Prozesse mit netstat anzeigen. Um dies zu tun:

4 Wie Sie sehen können, befinden Sie sich derzeit im C:\ WINDOWS \ system32> Verzeichnis. Sie müssen Ihr aktuelles Arbeitsverzeichnis in Ihr C: \ root-Verzeichnis ändern und Ihre aktuellen laufenden Prozesse mit netstat anzeigen. Um dies zu tun: - Geben Sie Folgendes ein: cd \

- Drücken Sie Enter.

- Typ: netstat -b

- Drücken Sie Enter.

-

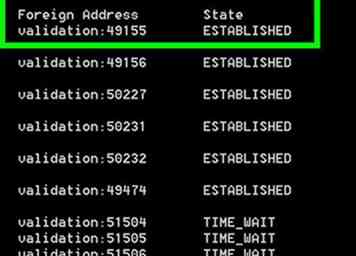

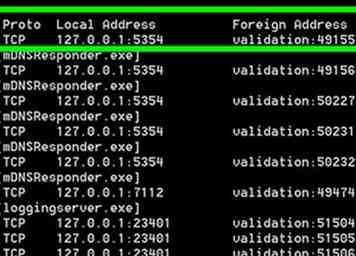

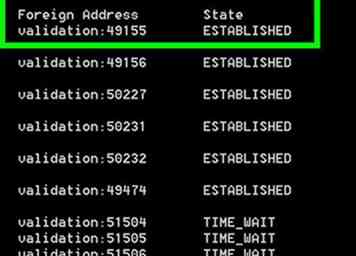

5 Was Sie jetzt sehen, sind die aktiven Verbindungen auf diesem Computer. In der Einleitung wurde erklärt, dass Keylogging-Malware gesammelte Daten an den Besitzer der Malware sendet. Um dies zu tun, benötigt die Malware eine aktive Verbindung. Wie Sie im Bild sehen können, sind in der Spalte 'Status' alle aktuellen Prozesse eingerichtet, dh es besteht eine aktive Verbindung.

5 Was Sie jetzt sehen, sind die aktiven Verbindungen auf diesem Computer. In der Einleitung wurde erklärt, dass Keylogging-Malware gesammelte Daten an den Besitzer der Malware sendet. Um dies zu tun, benötigt die Malware eine aktive Verbindung. Wie Sie im Bild sehen können, sind in der Spalte 'Status' alle aktuellen Prozesse eingerichtet, dh es besteht eine aktive Verbindung.

Zweiter Teil von Drei:

Entfernen der Malware-Software

-

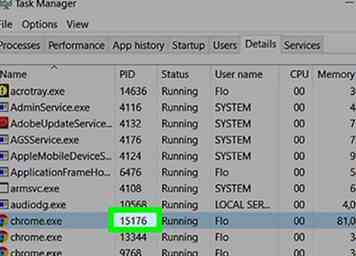

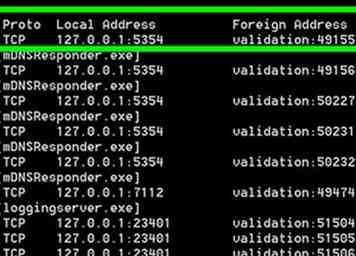

1 Überprüfen Sie die Software-Namen genau. Während Sie diese Seite anzeigen, haben Sie eine Verbindung hergestellt. Diese Verbindung stimmt mit dem von Ihnen verwendeten Internetbrowser überein. Auf dem Bild eingekreist, können Sie sehen, dass auf diesem Computer derzeit eine Instanz von chrome.exe (Google Chrome) ausgeführt wird. Dies ist der wichtige Teil - was Sie jetzt machen müssen, ist die bestehenden Verbindungen zu durchlaufen und dabei die Namen der Software genau zu untersuchen, die gerade angezeigt werden. Was Sie jetzt tun, ist auf der Suche nach einem verdächtigen Software-Namen oder einem aktuellen Browser-Namen, der leicht von dem normalen Namen abweichen würde. Beispiel: Anstelle von [chrome.exe] hätten wir [googlechrome.exe] oder [Chrome.exe].

1 Überprüfen Sie die Software-Namen genau. Während Sie diese Seite anzeigen, haben Sie eine Verbindung hergestellt. Diese Verbindung stimmt mit dem von Ihnen verwendeten Internetbrowser überein. Auf dem Bild eingekreist, können Sie sehen, dass auf diesem Computer derzeit eine Instanz von chrome.exe (Google Chrome) ausgeführt wird. Dies ist der wichtige Teil - was Sie jetzt machen müssen, ist die bestehenden Verbindungen zu durchlaufen und dabei die Namen der Software genau zu untersuchen, die gerade angezeigt werden. Was Sie jetzt tun, ist auf der Suche nach einem verdächtigen Software-Namen oder einem aktuellen Browser-Namen, der leicht von dem normalen Namen abweichen würde. Beispiel: Anstelle von [chrome.exe] hätten wir [googlechrome.exe] oder [Chrome.exe]. -

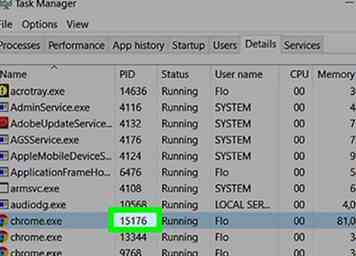

2 Wenn Sie etwas Verdächtiges gefunden haben, werden Sie sich darum kümmern. Wenn Sie sich noch nicht sicher sind, hier sind die PID (Prozess-IDs) von jedem Prozess, die Sie mit Ihrem Task-Manager verweisen.

2 Wenn Sie etwas Verdächtiges gefunden haben, werden Sie sich darum kümmern. Wenn Sie sich noch nicht sicher sind, hier sind die PID (Prozess-IDs) von jedem Prozess, die Sie mit Ihrem Task-Manager verweisen. - Geben Sie in Ihrer Eingabeaufforderung Folgendes ein: netstat -ano

- Drücken Sie Enter.

- Drücken Sie STRG + ALT + ENTF, um Ihren Task-Manager zu öffnen.

- Sobald der Task-Manager geöffnet ist, klicken Sie auf: Weitere Details und dann auf die Registerkarte Details.

-

3 Zu diesem Zeitpunkt müssen Sie die PIDs in Ihrem Eingabeaufforderungsbildschirm mit denen in Ihrem Task-Manager referenzieren. Dies dient im Wesentlichen dazu, zu bestätigen, dass auf Ihrem Computer Dienste mit aktiven Verbindungen ausgeführt werden, die nicht schädlich sind. Wie im Bild eingekreist, entspricht PID # 4764 dem Google Chrome im Task-Manager. Sie können nun feststellen, dass diese aktive Verbindung harmlos ist.

3 Zu diesem Zeitpunkt müssen Sie die PIDs in Ihrem Eingabeaufforderungsbildschirm mit denen in Ihrem Task-Manager referenzieren. Dies dient im Wesentlichen dazu, zu bestätigen, dass auf Ihrem Computer Dienste mit aktiven Verbindungen ausgeführt werden, die nicht schädlich sind. Wie im Bild eingekreist, entspricht PID # 4764 dem Google Chrome im Task-Manager. Sie können nun feststellen, dass diese aktive Verbindung harmlos ist. -

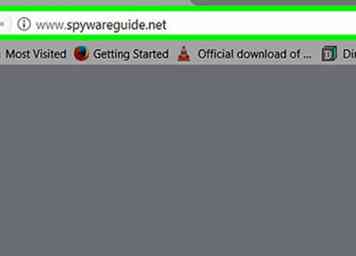

4 Wie Sie festgestellt haben, ist auf dem Image-Computer keine Malware auf dem PC ausgeführt. Angenommen, Sie haben eine bekannte Malware in netsat namens "Backdoor.Alvgus.a.exe" angezeigt. Um herauszufinden, mit was Sie es zu tun haben, gehen Sie zu www.spywareguide.net und durchsuchen Sie ihre Datenbank nach einer Beschreibung dieser Malware.

4 Wie Sie festgestellt haben, ist auf dem Image-Computer keine Malware auf dem PC ausgeführt. Angenommen, Sie haben eine bekannte Malware in netsat namens "Backdoor.Alvgus.a.exe" angezeigt. Um herauszufinden, mit was Sie es zu tun haben, gehen Sie zu www.spywareguide.net und durchsuchen Sie ihre Datenbank nach einer Beschreibung dieser Malware. -

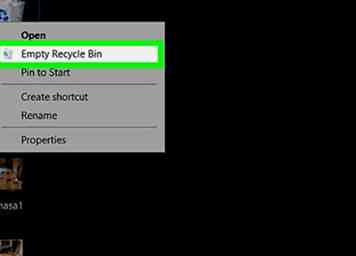

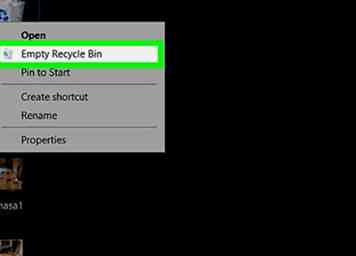

5 Löschen Sie die Malware. Das ist ziemlich einfach. Nehmen Sie anschaulich an, dass Firefox die Malware ist, die auf Ihrem Computer gefunden wurde und Sie diese löschen möchten.

5 Löschen Sie die Malware. Das ist ziemlich einfach. Nehmen Sie anschaulich an, dass Firefox die Malware ist, die auf Ihrem Computer gefunden wurde und Sie diese löschen möchten. - Suchen Sie auf der Registerkarte Details nach Firefox.

- Klicken Sie mit der linken Maustaste darauf und wählen Sie "Dateispeicherort öffnen".

- Klicken Sie im Task-Manager mit der linken Maustaste erneut auf Firefox und klicken Sie auf "Aufgabe beenden".

- Gehen Sie zurück zum Speicherort der Datei und navigieren Sie zum übergeordneten Ordner (in diesem Fall klicken Sie einfach oben in der Suchleiste auf ProgramFiles (x86)).

- Löschen Sie nun den Firefox-Ordner

- Gehen Sie zu Ihrem Papierkorb und löschen Sie den Ordner endgültig.

-

6 Erledigt. Dein Virus sollte verschwunden sein.Es wird empfohlen, dass Sie Ihren Computer neu starten und die gleichen Schritte ausführen, um festzustellen, ob die Malware nach dem Neustart weiterhin ausgeführt wird.

6 Erledigt. Dein Virus sollte verschwunden sein.Es wird empfohlen, dass Sie Ihren Computer neu starten und die gleichen Schritte ausführen, um festzustellen, ob die Malware nach dem Neustart weiterhin ausgeführt wird.

Teil drei von drei:

Vorbeugende Maßnahmen

-

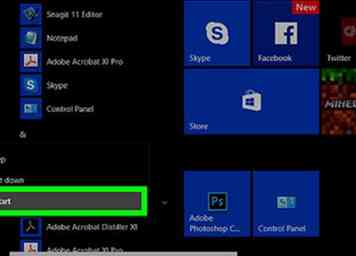

1 Ergreifen Sie in Zukunft vorbeugende Maßnahmen. Der Hauptgrund für Sie, jede Art von Malware auf Ihrem Computer installiert zu haben, ist Unachtsamkeit. Es ist wichtig, dass Sie nichts von nicht vertrauenswürdigen Seiten herunterladen oder auf irgendwelche Links klicken, von denen Sie sich nicht sicher sind. Es wird auch empfohlen, dass Sie Ihr Passwort alle 6 Wochen ändern. Teilen Sie Ihre Passwörter nicht und stürzen Sie sich nicht durch Software-Installationen.

1 Ergreifen Sie in Zukunft vorbeugende Maßnahmen. Der Hauptgrund für Sie, jede Art von Malware auf Ihrem Computer installiert zu haben, ist Unachtsamkeit. Es ist wichtig, dass Sie nichts von nicht vertrauenswürdigen Seiten herunterladen oder auf irgendwelche Links klicken, von denen Sie sich nicht sicher sind. Es wird auch empfohlen, dass Sie Ihr Passwort alle 6 Wochen ändern. Teilen Sie Ihre Passwörter nicht und stürzen Sie sich nicht durch Software-Installationen. - Wenn Sie sich über Software unsicher sind, suchen Sie online nach anderen Benutzern, oder fragen Sie in den entsprechenden Foren nach Ratschlägen.

Facebook

Twitter

Google+

Minotauromaquia

Minotauromaquia

1 Stellen Sie fest, ob Ihr Computer tatsächlich einer Keylogging-Malware unterliegt. Beginnen Sie mit einigen Sondierungsfragen:

1 Stellen Sie fest, ob Ihr Computer tatsächlich einer Keylogging-Malware unterliegt. Beginnen Sie mit einigen Sondierungsfragen:  2 Wenn Sie eine der Fragen in Schritt 1 mit "Ja" beantwortet haben, ist es sehr wahrscheinlich, dass Sie eine Keylogging-Malware auf Ihrem Computer installiert haben. Um eine Keylogging-Malware zu identifizieren, haben Sie einige Optionen. Eine weniger intuitive Wahl wäre, ein Spyware- oder Keylogger-Detektor-Programm herunterzuladen. Zum Beispiel hier eine Liste von Diensten mit Download-Links: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .

2 Wenn Sie eine der Fragen in Schritt 1 mit "Ja" beantwortet haben, ist es sehr wahrscheinlich, dass Sie eine Keylogging-Malware auf Ihrem Computer installiert haben. Um eine Keylogging-Malware zu identifizieren, haben Sie einige Optionen. Eine weniger intuitive Wahl wäre, ein Spyware- oder Keylogger-Detektor-Programm herunterzuladen. Zum Beispiel hier eine Liste von Diensten mit Download-Links: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .  3 Für einen gründlicheren Ansatz, identifizieren Sie eine Keylogging-Malware mit der "Netstat" -Methode. Um dies zu tun, müssen Sie Ihre Eingabeaufforderung als Administrator ausführen.

3 Für einen gründlicheren Ansatz, identifizieren Sie eine Keylogging-Malware mit der "Netstat" -Methode. Um dies zu tun, müssen Sie Ihre Eingabeaufforderung als Administrator ausführen.  4 Wie Sie sehen können, befinden Sie sich derzeit im C:\ WINDOWS \ system32> Verzeichnis. Sie müssen Ihr aktuelles Arbeitsverzeichnis in Ihr C: \ root-Verzeichnis ändern und Ihre aktuellen laufenden Prozesse mit netstat anzeigen. Um dies zu tun:

4 Wie Sie sehen können, befinden Sie sich derzeit im C:\ WINDOWS \ system32> Verzeichnis. Sie müssen Ihr aktuelles Arbeitsverzeichnis in Ihr C: \ root-Verzeichnis ändern und Ihre aktuellen laufenden Prozesse mit netstat anzeigen. Um dies zu tun:  5 Was Sie jetzt sehen, sind die aktiven Verbindungen auf diesem Computer. In der Einleitung wurde erklärt, dass Keylogging-Malware gesammelte Daten an den Besitzer der Malware sendet. Um dies zu tun, benötigt die Malware eine aktive Verbindung. Wie Sie im Bild sehen können, sind in der Spalte 'Status' alle aktuellen Prozesse eingerichtet, dh es besteht eine aktive Verbindung.

5 Was Sie jetzt sehen, sind die aktiven Verbindungen auf diesem Computer. In der Einleitung wurde erklärt, dass Keylogging-Malware gesammelte Daten an den Besitzer der Malware sendet. Um dies zu tun, benötigt die Malware eine aktive Verbindung. Wie Sie im Bild sehen können, sind in der Spalte 'Status' alle aktuellen Prozesse eingerichtet, dh es besteht eine aktive Verbindung.  1 Überprüfen Sie die Software-Namen genau. Während Sie diese Seite anzeigen, haben Sie eine Verbindung hergestellt. Diese Verbindung stimmt mit dem von Ihnen verwendeten Internetbrowser überein. Auf dem Bild eingekreist, können Sie sehen, dass auf diesem Computer derzeit eine Instanz von chrome.exe (Google Chrome) ausgeführt wird. Dies ist der wichtige Teil - was Sie jetzt machen müssen, ist die bestehenden Verbindungen zu durchlaufen und dabei die Namen der Software genau zu untersuchen, die gerade angezeigt werden. Was Sie jetzt tun, ist auf der Suche nach einem verdächtigen Software-Namen oder einem aktuellen Browser-Namen, der leicht von dem normalen Namen abweichen würde. Beispiel: Anstelle von [chrome.exe] hätten wir [googlechrome.exe] oder [Chrome.exe].

1 Überprüfen Sie die Software-Namen genau. Während Sie diese Seite anzeigen, haben Sie eine Verbindung hergestellt. Diese Verbindung stimmt mit dem von Ihnen verwendeten Internetbrowser überein. Auf dem Bild eingekreist, können Sie sehen, dass auf diesem Computer derzeit eine Instanz von chrome.exe (Google Chrome) ausgeführt wird. Dies ist der wichtige Teil - was Sie jetzt machen müssen, ist die bestehenden Verbindungen zu durchlaufen und dabei die Namen der Software genau zu untersuchen, die gerade angezeigt werden. Was Sie jetzt tun, ist auf der Suche nach einem verdächtigen Software-Namen oder einem aktuellen Browser-Namen, der leicht von dem normalen Namen abweichen würde. Beispiel: Anstelle von [chrome.exe] hätten wir [googlechrome.exe] oder [Chrome.exe].  2 Wenn Sie etwas Verdächtiges gefunden haben, werden Sie sich darum kümmern. Wenn Sie sich noch nicht sicher sind, hier sind die PID (Prozess-IDs) von jedem Prozess, die Sie mit Ihrem Task-Manager verweisen.

2 Wenn Sie etwas Verdächtiges gefunden haben, werden Sie sich darum kümmern. Wenn Sie sich noch nicht sicher sind, hier sind die PID (Prozess-IDs) von jedem Prozess, die Sie mit Ihrem Task-Manager verweisen.  3 Zu diesem Zeitpunkt müssen Sie die PIDs in Ihrem Eingabeaufforderungsbildschirm mit denen in Ihrem Task-Manager referenzieren. Dies dient im Wesentlichen dazu, zu bestätigen, dass auf Ihrem Computer Dienste mit aktiven Verbindungen ausgeführt werden, die nicht schädlich sind. Wie im Bild eingekreist, entspricht PID # 4764 dem Google Chrome im Task-Manager. Sie können nun feststellen, dass diese aktive Verbindung harmlos ist.

3 Zu diesem Zeitpunkt müssen Sie die PIDs in Ihrem Eingabeaufforderungsbildschirm mit denen in Ihrem Task-Manager referenzieren. Dies dient im Wesentlichen dazu, zu bestätigen, dass auf Ihrem Computer Dienste mit aktiven Verbindungen ausgeführt werden, die nicht schädlich sind. Wie im Bild eingekreist, entspricht PID # 4764 dem Google Chrome im Task-Manager. Sie können nun feststellen, dass diese aktive Verbindung harmlos ist.  4 Wie Sie festgestellt haben, ist auf dem Image-Computer keine Malware auf dem PC ausgeführt. Angenommen, Sie haben eine bekannte Malware in netsat namens "Backdoor.Alvgus.a.exe" angezeigt. Um herauszufinden, mit was Sie es zu tun haben, gehen Sie zu www.spywareguide.net und durchsuchen Sie ihre Datenbank nach einer Beschreibung dieser Malware.

4 Wie Sie festgestellt haben, ist auf dem Image-Computer keine Malware auf dem PC ausgeführt. Angenommen, Sie haben eine bekannte Malware in netsat namens "Backdoor.Alvgus.a.exe" angezeigt. Um herauszufinden, mit was Sie es zu tun haben, gehen Sie zu www.spywareguide.net und durchsuchen Sie ihre Datenbank nach einer Beschreibung dieser Malware.  5 Löschen Sie die Malware. Das ist ziemlich einfach. Nehmen Sie anschaulich an, dass Firefox die Malware ist, die auf Ihrem Computer gefunden wurde und Sie diese löschen möchten.

5 Löschen Sie die Malware. Das ist ziemlich einfach. Nehmen Sie anschaulich an, dass Firefox die Malware ist, die auf Ihrem Computer gefunden wurde und Sie diese löschen möchten.  6 Erledigt. Dein Virus sollte verschwunden sein.Es wird empfohlen, dass Sie Ihren Computer neu starten und die gleichen Schritte ausführen, um festzustellen, ob die Malware nach dem Neustart weiterhin ausgeführt wird.

6 Erledigt. Dein Virus sollte verschwunden sein.Es wird empfohlen, dass Sie Ihren Computer neu starten und die gleichen Schritte ausführen, um festzustellen, ob die Malware nach dem Neustart weiterhin ausgeführt wird.  1 Ergreifen Sie in Zukunft vorbeugende Maßnahmen. Der Hauptgrund für Sie, jede Art von Malware auf Ihrem Computer installiert zu haben, ist Unachtsamkeit. Es ist wichtig, dass Sie nichts von nicht vertrauenswürdigen Seiten herunterladen oder auf irgendwelche Links klicken, von denen Sie sich nicht sicher sind. Es wird auch empfohlen, dass Sie Ihr Passwort alle 6 Wochen ändern. Teilen Sie Ihre Passwörter nicht und stürzen Sie sich nicht durch Software-Installationen.

1 Ergreifen Sie in Zukunft vorbeugende Maßnahmen. Der Hauptgrund für Sie, jede Art von Malware auf Ihrem Computer installiert zu haben, ist Unachtsamkeit. Es ist wichtig, dass Sie nichts von nicht vertrauenswürdigen Seiten herunterladen oder auf irgendwelche Links klicken, von denen Sie sich nicht sicher sind. Es wird auch empfohlen, dass Sie Ihr Passwort alle 6 Wochen ändern. Teilen Sie Ihre Passwörter nicht und stürzen Sie sich nicht durch Software-Installationen.